Stel, je wilt als organisatie Drones gaan inzetten. Hoe moet je dan omgaan met privacy en security? En dan vooral: welke eisen moet ik stellen aan de leverancier van deze technologie? Natuurlijk is de privacy wetgeving (AVG) van toepassing, maar in de AVG, de BIO of ISO 27001 staat natuurlijk geen standaard lijstje dat je aan je leverancier kunt meegeven.

Een kant-en-klaar lijstje is ook helemaal niet te maken. Waarom niet? Iedere inzet van een Drone is anders, omdat iedere inzet een eigen doel heeft en daardoor een specifieke functionaliteit vraagt. Daardoor bestaat er per situatie een eigen afweging tussen de gewenste functionaliteit en de daarbij passende privacybeschermende maatregelen.

Iedere inzet van Drones kent een eigen, optimale mix aan beschermende maatregelen, omdat de keuze voor functionaliteit weer leidt tot andere maatregelen. Maar voor iedere inzet is er wel een optimale mix. Maar uit welke variabelen bestaat deze mix? Dit werken we in dit whitepaper verder uit.

We doen dit aan de hand van een typische professionele Drone infrastructuur, zoals organisaties deze zouden kunnen inzetten.

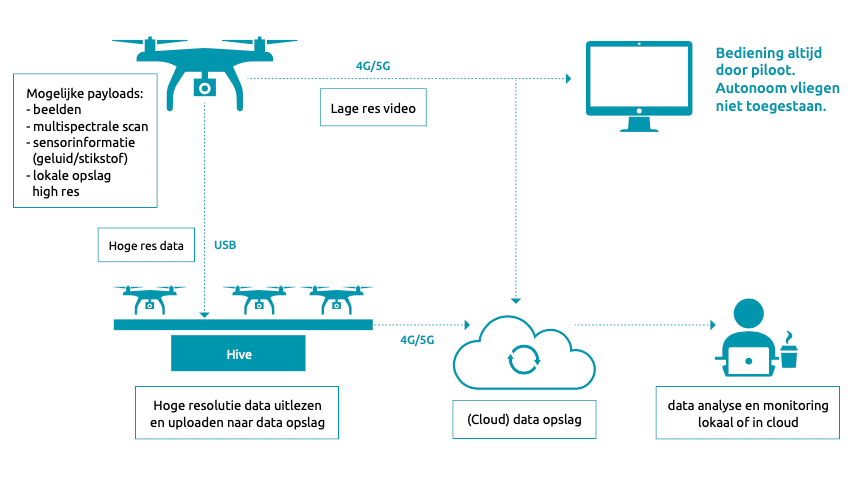

Referentie opstelling functionele view

Wat zie je in dit plaatje staan? Een Drone kan verschillende ‘payloads’ leveren. Met payloads worden in dit stuk ‘gegevens’ bedoeld. Met payload kunnen ook fysieke ladingen worden bedoeld (pakketjes, medisch materiaal of militair materiaal). Deze toepassingen worden in dit stuk niet beschreven.

Iedereen kent Drones als een ‘vliegende camera’ die beelden of infrarood beelden laat zien. Maar naast beelden, kan een Drone ook andere payloads verstrekken. Denk aan bijvoorbeeld multispectrale scans (bv hoogteverschillen in een gebied) of sensorinformatie (denk aan geluidsopnames, stikstofgehalte in de lucht). Soms moet je deze payloads beschermen. Bijvoorbeeld wanneer de payload van de Drone (bedrijfs)vertrouwelijk is, of wanneer persoonsgegevens worden verwerkt. Voorbeelden van payloads die een verwerking van persoonsgegevens kunnen betreffen zijn beelden en infrarood beelden. Beide kunnen leiden tot de verwerking van (indirect) herleidbare persoonsgegevens.

De Drone kan deze payloads op twee manieren verstrekken.

1. Real time, waarbij een lage resolutie payload live via bijvoorbeeld een 4g/5g[1] verbinding wordt getoond op een scherm. Een operator achter een scherm zier dan wat de Drone ‘live’ ziet. Deze kan de beelden gebruiken om een vervolgactie te starten (bijvoorbeeld iemand signaleren om ter plaatse gaan, of door een screenshot te maken en zo de gegevens vast te leggen als bewijs).

2. Lokale opslag. Na het terugkeren op het basisstation wordt de hoge resolutie payload verzonden naar de data opslag. Tot die tijd wordt de data opgeslagen op de Drone.

Na terugkeer landt de Drone op het basisstation, de Hive. De Hive dient om de Drone een veilige landingsplaats te bieden en eventueel te voorzien van nieuwe batterijen zodat de Drone weer snel de lucht in kan. Daarnaast is de Hive het doorgeefstation van de payload (de hoge resolutie payload) die op de harde schijf van de Drone is opgeslagen. De Hive haalt de bestanden snel op bij de Drone (bijvoorbeeld via de USB verbinding) zodat de Drone direct weer in de lucht kan. De Hive stuurt de data via 4g/5g naar de data opslag. Daarbij heeft de Hive geen inzicht in de data. Heeft een organisatie geen Hive, dan wordt de payload vanuit de Drone direct gestuurd naar de data opslag via 4g/5g. In dat geval moet je wel even wachten voordat het hele bestand is gestuurd en betekent dit dat de Drone niet direct weer de lucht in kan.

De data opslag kan zich bevinden in de cloud (van de Drone leverancier, van een commerciële cloud leverancier) of on premise binnen de organisatie op een server. De analisten van de organisatie die de Drones inzetten kunnen daar de hoge resolutie payloads analyseren en verder bewerken.

Daar waar de payload vertrouwelijk is of persoonsgegevens worden verwerkt is dit ook de eerste plaats waar op payloads vertrouwelijke informatie kan worden afgeschermd (‘zwart vlak’) of geblurd (bijvoorbeeld door gezichten en profielen van individuen te ‘blurren’). Op dit moment zijn nog geen ‘slimme drones’ beschikbaar waar bij de vastlegging van de beelden al een algoritme draait dat beelden op de drone al blurred[2] voordat ze worden opgeslagen of doorgegeven.

In de inrichting en het gebruik van een Drones oplossing moet je als organisatie nog specifieke keuzes maken om te zorgen dat de inzet van Drones veilig en privacy vriendelijk is. De Drones zijn immers geen verwerking op zichzelf, maar zijn onderdeel van een breder verwerkingsproces.

– Versleutel de data opslag en de data transmissie. Denk daarbij aan AES 256 encryptie op de 4g/5g verzending en de gegevensopslag op de Drone zelf.

– Spreek af welke beelden je mag bewaren en hoe lang deze mogen worden bewaard. Gegevens worden niet bewaard op de Drone of de Hive, maar vooral in de backoffice. Stel daar technisch in dat gegevens niet onnodig of onnodig lang worden bewaard.

– Wie bedient de camera. De beweeglijkheid van de camera’s (denk aan pan / tilt / zoom) kan alleen worden gestuurd door de piloot en niet door iemand die ‘live’ de beelden ziet op een monitor. Als iemand de beelden bekijkt en wil inzoomen, moet deze contact zoeken met de piloot om dit te doen.

– De Hive en de Drones zelf kunnen fysiek worden onderschept (bv gestolen). Op de Drone vindt gegevensopslag plaats. Deze gegevensopslag is standaard te versleutelen. Desondanks kun je maatregelen overwegen die het mogelijk maken dat de beschikbare data wordt gewist van afstand als de Drone onverhoopt niet meer onder controle is van de piloot. Dit is vergelijkbaar met het re- mote wipen wat we ook kennen van mobiele telefoons. Op de Hive zelf moet de fysieke beveiliging zodanig zijn, dat de (encrypted) data die via de juiste USB kabel uit de drone wordt uitgelezen en vervolgens wel via 4g/5g naar de juiste ontvanger wordt gestuurd.

– Denk op voorhand na over de inrichting van beheerprocessen rondom ‘software uitrol / patch management’ processen op de Hive en op de Drones. Als dit ‘over the air’ gebeurt in het veld, is dit kwetsbaarder dan wanneer dit in een fysiek beveiligde omgeving gebeurt.

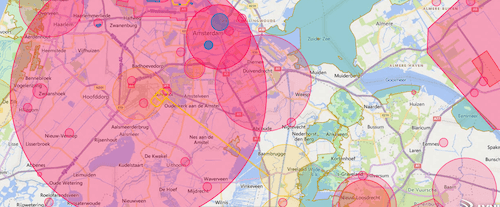

– Ten slotte geldt de vraag “mogen Drones in het beoogde gebied wel vliegen?” Voor het privé en professioneel gebruik van drones zijn veel regels. Op de website van Inspectie Leefomgeving & Transport kun je de actuele regels nalezen. Op de GoDrone site zie je snel welke beperkingen er gelden in jouw buurt. Los van de beperkingen vereist de privacy wetgeving dat je betrokkenen passend informeert. Dit gaat natuurlijk ook op voor het gebruik van drones. Informeer ‘omwonenden’ dus vooraf, of als het niet anders kan, achteraf over de inzet van drones.

Aan de kant van de backoffice kunnen ook nog specifieke maatregelen worden getroffen. Denk hierbij aan de volgende maatregelen:

– Zorg dat medewerkers geen toegang hebben tot camerabeelden als zij dit niet nodig hebben. Een autorisatiematrix een proces voor verkrijgen en intrekken van rechten om toegang te krijgen tot beelden en/of andere verkregen persoonsgegevens. Zijn er verschillende doeleinden waarvoor medewerkers beelden verwerken en voor die doeleinden meer/minder beelden nodig, dan moet bij de inrichting van de autorisaties daarmee rekening worden gehouden.

– De mensen die de beelden interpreteren moeten hier professioneel mee omgaan (denk hierbij eisen aan geheimhouding, niet stiekem camerabeelden vastleggen met bijvoorbeeld eigen telefoon).

– Bepaal wie de rol van verantwoordelijke heeft voor de verwerking van persoonsgegevens en wie de verwerker. Stel vast welke andere partijen nog meer gebruik maken van deze faciliteiten en zijn met deze partijen passende afspraken gemaakt (verwerkersovereenkomst of vergelijkbaar).

– Als verschillende verwerkingsverantwoordelijken camerabeelden willen gebruiken, kunnen technische of organisatorische maatregelen nodig zijn die ervoor zorgen dat iedere verant- woordelijke niet meer persoonsgegevens verwerkt dan die nodig zijn voor het betreffende doel.

– Welke procedures worden gehanteerd bij het betrouwbaar verstrekken van bewijs aan anderen: 1. Wie (politie, andere gemeentes, burgers, private partijen) en 2. Hoe (wijze van extractie beleid, wijze van overdracht beleid). Welke bewaartermijn geldt voor vastgelegd beeld dat in opdracht van anderen ter bewijsvoering wordt bewaard.

– Welke eisen worden gesteld aan leveranciers van componenten. Denk hierbij aan eisen dat infrastructuur componenten niet mogen worden gefabriceerd in landen die niet worden vertrouwd.

– Welke eisen worden gesteld aan beheerders van componenten. Denk hierbij aan eisen die worden gesteld aan beheerders van componenten (vertrouwelijkheid, betrouwbaarheid personeel), dit te bevestigen door een audit of certificering.

Dus na het nemen van deze maatregelen en de installatie zijn we klaar? Nee. De effectiviteit van de security en privacy maatregelen moet periodiek opnieuw worden beoordeeld. Houd daarbij rekening met de stand van de techniek of mogelijk veranderd gebruik. Mogelijk zijn aanvullende maatregelen nodig of moeten bestaande maatregelen anders worden ingericht. En ook het buiten gebruik stellen van de Drones kan een logisch besluit zijn, bijvoorbeeld als de inzet niet langer noodzakelijk meer is, hoogstens ‘makkelijk’.

[1] Verbindingen via Starlink en Inmarsat kunnen alternatieven zijn.

[2] Een dergelijke functionaliteit is wel beschikbaar voor bijvoorbeeld slimme camera’s.